web 安全不仅靠代码 其实 web Nginx 配置也是一道防线

开始前可以安全初始化一下 :

运行脚本移除默认的测试数据库和匿名用户

1 | sudo mysql_secure_installation |

Set root password? [Y/n] -> Y (设置一个强密码)

Remove anonymous users? [Y/n] -> Y

Disallow root login remotely? [Y/n] -> Y

Remove test database? [Y/n] -> Y

Reload privilege tables now? [Y/n] -> Y

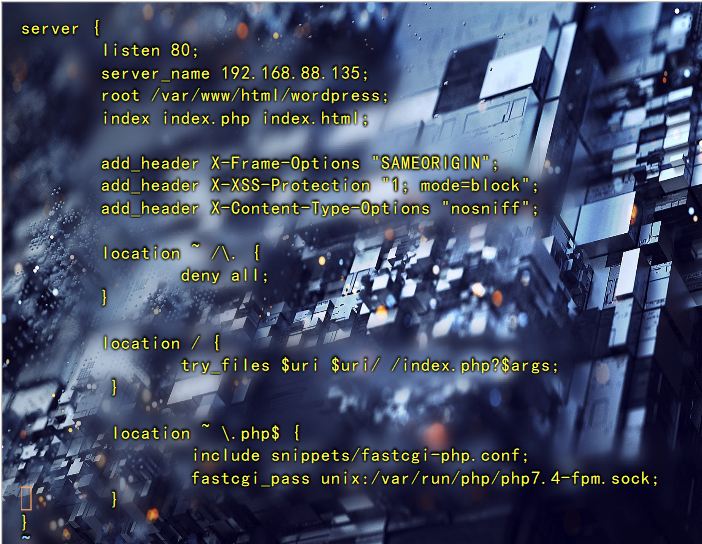

数据库加固只是第一步,作为 Web 服务器的大门,Nginx 的 HTTP 响应头配置往往被忽视,但它能有效防御客户端攻击

配置完相关的内容后 可以部署WordPress 并配置 Nginx 防御(这里直接上重点)

1 | # 防御点击劫持 |

激活配置重启一下

1 | # 建立软连接 |

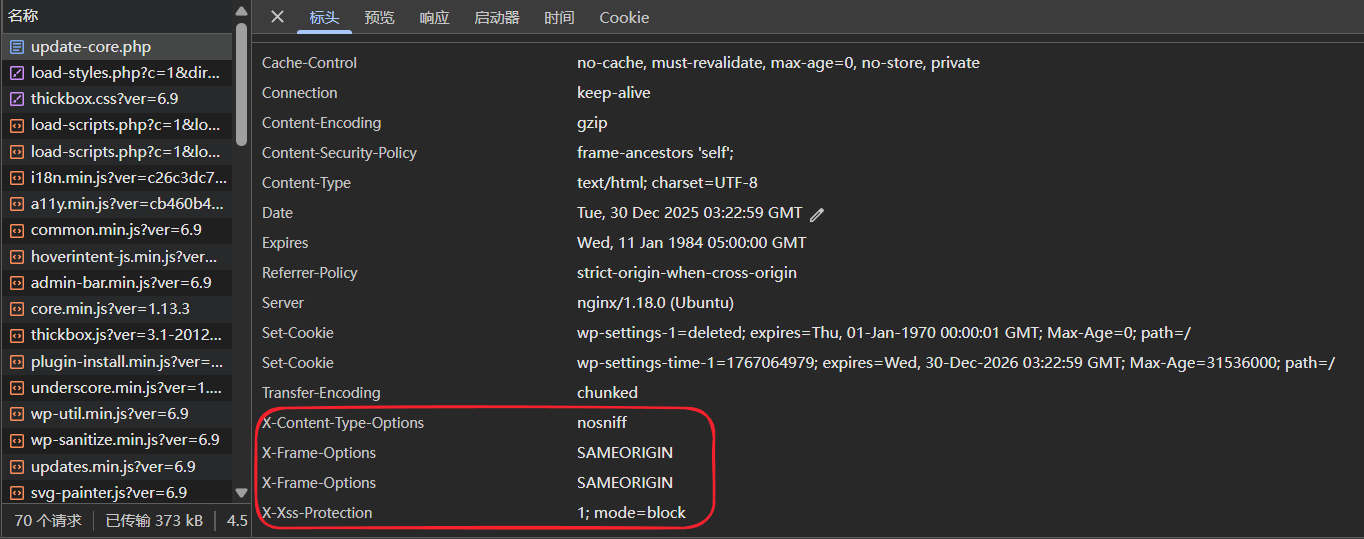

配置完成后可以验证一下

打开浏览器 -> F12 -> Network (网络) -> 刷新网页 -> 点击第一个请求 -> 查看 Response Headers